הקדמה

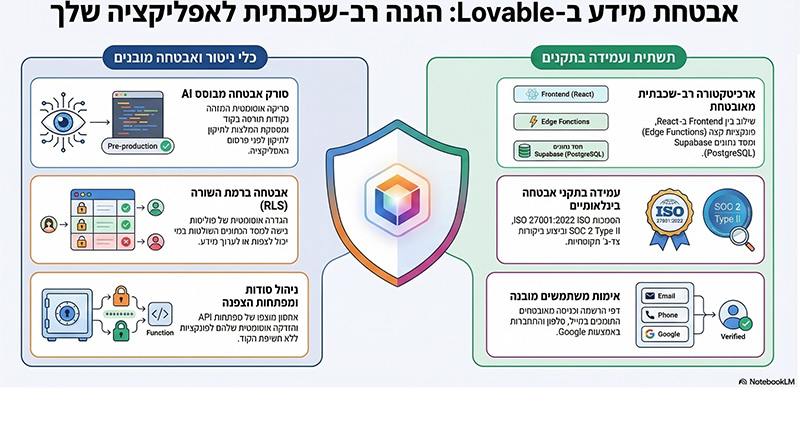

פלטפורמת Lovable מאפשרת ליצור אתרים, דפי נחיתה, מצגות ומערכות מידע שלמות תוך פיתוח מבוסס אפיון בשפה טבעית, תצוגה של תוצר מרהיב החוסך זמן רב וכסף, עם זאת על מנת לפרסם את היישומים שיצרנו לשימוש ברשת, חובה לאבטח את היישום על מנת לא לאפשר תקלות או פגיעה בזדון ביישום / במידע ומה שביניהם.

מאמר זה מפרט את תפיסת האבטחה (Security Architecture) של פלטפורמת Lovable בגישת TOP-DOWN, החל מהשכבה החיצונית ביותר ועד לגרעין הנתונים.

1. אבטחת שכבת המעטפת הכוללת

קו ההגנה הראשון והכולל של המערכת, המגן על התשתיות והרשת מפני איומים חיצוניים עוד לפני הגעתם לאפליקציה עצמה.

תשתיות ענן ורשת

סינון תעבורה זדונית, וחסימת התקפות ברמת הרשת וברמת האפליקציה :DDoS הגנת

- הצפנת תעבורה של כל התקשורת אל ומתוך המערכת באמצעות פרוטוקול HTTPS/TLS ומעלה, כולל מפתחות הצפנה חזקים לאבטחת סודיות ושלמות ה data בזמן העברה.

- בידוד רשת :(VPC) רכיבי המערכת הרגישים ממוקמים בתוך רשתות פרטיות וירטואליות, (VPC) כאשר הגישה אליהם מוגבלת באמצעות רשימות בקרת גישה וקבוצות אבטחה מוקפדות.

- ניטור ובקרה : מערכת רישום לוגים מרכזית Logs) (Audit האוספת התראות אבטחה בזמן אמת, המאפשרת זיהוי חריגות ותגובה מהירה לאירועי סייבר.

2. אבטחה ברמת האפליקציה

שכבה זו מתמקדת בממשק המשתמש (Frontend) ובנקודות הקצה (Endpoints) החשופות לעולם, תוך הבטחת אימות זהויות ומניעת ניצול חולשות תוכנה.

אימות והרשאות

- אימות חזק :(Authentication) יישום מנגנוני אימות, תמיכה באימות רב-שלבי להגנה על חשבונות משתמשים.

- ניהול מושבים Management) :(Session שימוש באסימונים מאובטחים בעלי זמני תוקף קצרים מנגנוני ריענון אסימונים מאובטחים, ודגלי עוגיות מחמירים

הגנה מפני התקפות נפוצות

- כל קלט ופלט בממשק המשתמש ושימוש במדיניות אבטחת תוכן . "חיטוי קפדני"

- הגבלת מקורות הטעינה של סקריפטים.

- מניעת הטמעת אסימונים ייחודיים לכל בקשה רגישה למניעת זיוף בקשות צד- לקוח.

.בדיקות קלט

- אימות סוגי נתונים, אורך ותווים מותרים בכל הטפסים והממשקים כדי למנוע הזרקות קוד.

3. (Business Logic & Backend Layer) העסקית הלוגיקה אבטחה ברמת

שכבת הBackend- היא "המוח" של המערכת. האבטחה כאן מתמקדת בווידוא שכל פעולה עסקית מורשית, תקינה ולגיטימית לפני ביצועה.

בקרת גישה מבוססת תפקידים

Authorization במיקרו–שירותים: בדיקת הרשאות פרטנית בכל קריאת .API המערכת מוודאת לא רק שהמשתמש מחובר, אלא שיש לו הרשאה ספציפית )לדוגמה: "Admin" או ("Editor" לבצע את הפעולה על המשאב המבוקש.

שניגש שהמשתמש וידוא: בעלות על אוביקט

לאובייקט למשל, מזהה פרויקט ב-URL- אכן הבעלים החוקיים של אותו אובייקט.

קוד מאובטח וניהול תלויות

ניתוח קוד סטטי: סריקות אוטומטיות של קוד המקור לאיתור חולשות אבטחה לפני כל פריסה. (Deployment)

ניהול ספריות צד–שלישי: ניטור מתמיד של ספריות וחבילות תוכנה (Dependencies) צד ג', לאיתור חולשות ידועות ועדכונן באופן שוטף.

הגבלת קצב הבקשות ברמת ה-API למניעת עומס, זוחלים (Scrapers) וניסיונות התקפה בוטה על הלוגיקה העסקית.

4. (Database Layer Security) הנתונים בסיס אבטחה ברמת רמת

שכבת הנתונים היא הנכס הרגיש ביותר. ההגנה כאן מתמקדת בהצפנה, גיבוי ומניעת גישה ישירה למידע הגולמי.

הגנה על הנתונים במנוחה

הצפנת אחסון: כל המידע הרגיש בבסיסי הנתונים מוצפן ברמת הדיסק באמצעות תקני הצפנה מתקדמים .

הצפנת שדות רגישים: מידע אישי מזהה, או מפתחות API של משתמשים, מוצפנים ברמת השדה בתוך בסיס הנתונים

מניעת הזרקות וגישה

באמצעות שאילתות עם פרמטרים: SQL מניעת הזרקות

עיקרון זכות המינימום: שירותי האפליקציה ניגשים לבסיס הנתונים באמצעות משתמשי מערכת בעלי הרשאות מינימליות הנדרשות לביצוע פעולתם בלבד, ללא הרשאות אדמיניסטרטיביות מלאות.

גיבויים ושחזור : ביצוע גיבויים מוצפנים, אוטומטיים ותכופים, המאוחסנים במיקום גיאוגרפי נפרד (Off-site) להבטחת המשכיות עסקית במקרה של אסון.

קרדיט ותרגום מ: Lovable security documents : https://docs.lovable.dev/features/security